– **学习内容**:

– 阅读关于社会工程学的基础概念,包括定义和历史背景。

– 推荐阅读材料:互联网资源,如维基百科条目《社会工程学》。

– **作业**:

– 完成一篇笔记,总结社会工程学的定义和基本概念。

– 列出社会工程学的主要攻击类型(如钓鱼攻击、冒充、尾随等)并简要描述每种攻击的特点。

维基百科

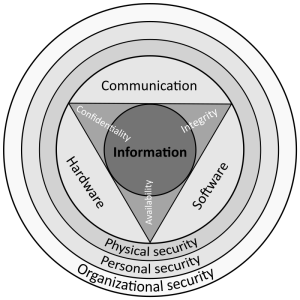

社会工程学是指在信息安全方面操纵人的心理,使其采取行动或泄露机密信息。[1]有别于社会科学中的社会工程,这是种以收集信息、欺诈或入侵系统为目的的信任骗局,已发展出各种技术手段,并可能用于犯罪。

概念

以前,社会工程学属社会学,但其影响他人心理的效果引起计算机安全专家注意。[2]它也定义为“影响某人采取可能或可能不符合其最佳利益的行动之任何行为”。[3]与社会科学中的社会工程不同,后者不涉及泄露机密信息的问题。这是种以信息收集、欺诈或系统访问为目的的信任骗局,与传统“骗局”不同,它通常是更复杂的欺诈计划中的许多步骤之一。英美普通法系一般认为这行为侵犯隐私。

社会工程的一例是在大多数须登录的网站使用“忘记密码”功能。不安全的密码恢复系统可用来授予攻击者对用户账户的完全访问权,而原用户将不能再访问账户。

手段和术语

所有社会工程学攻击都建基于使人决断产生认知偏差的基础。[4]这些偏差有时称“人类硬件漏洞”,足以产生众多攻击方式,其中一些包括:

- 假托(pretexting)是一种制造虚假情形,以迫使针对受害人吐露平时不愿泄露的信息的手段。该方法通常预含对特殊情景专用术语的研究,以建立合情合理的假象。

- 调虎离山(diversion theft)[5]

- 线上聊天/电话钓鱼(IVR/interactive voice response/phone phishing):用另一种身份与聊天者交流,过程中松懈对方的警戒心,从而获取想要的信息。

- 下饵(Baiting)[6]:以获取机密信息为目的,“投食”目标,使其放松警惕,并且借他人进一步获取第三人的手段。

- 等价交换(Quid pro quo)[7]:攻击者伪装成公司内部技术人员或者问卷调查人员,要求对方给出密码等关键信息。在2003年信息安全调查中,90%办公室人员答应给出自己的密码以换取调查人员声称提供的一枝廉价钢笔。后续也有调查发现用巧克力和诸如其他一些小诱惑可得到同样结果(未检验得到的密码是否有效)。攻击者也可能伪装成公司技术支持人员,“帮助”解决技术问题,悄悄植入恶意程序或盗取信息。 [8]

- 同情心:攻击者伪装成弱者但不限于通过说话声音带哭腔等手段来骗取受害者的同情心,以此来获取想要获取的信息

- 尾随(Tailgating或Piggybacking):通常是指尾随者利用另一合法受权者的识别机制,通过某些检查点,进入一个限制区域。

信息技术演进

虽然社会工程学学已流传多年,但仍一再成功利用,并且不断演进。各类型的网络犯罪和信息安全威胁,都会用社会工程学学的技巧,尤其是在目标式攻击中使用的频率愈来愈高。网络罪犯以往只会用世界杯足球赛或情人节等标题耸动的全球事件或新闻来引诱用户,现在有其他的犯罪手法往往也搭配使用社会工程学学技巧。

可能的常见方式有:

- 钓鱼攻击:是一种企图从电子通信中,伪装成信誉卓著的法人媒体以获得用户名、密码和信用卡信息等敏感个人资料的犯罪诈骗过程。

- 电脑蠕虫:不需附在别的程序内,也可以用户不介入操作的情况下也能自我复制或执行。

- 垃圾邮件:以电子邮件包装着恶意木马程序的电子邮件入侵受害者电脑,例如主旨为美国总统大选结果的电子邮件附件却包含恶意木马程序。

- 恶意软件。

特别人物

美国前头号黑客密凯文(Kevin David Mitnick)著有安全著作《反欺骗的艺术》,有人认为是社会工程学大师和开山鼻祖。

社会工程学中的最重要环节应该是人这个环节,那是否可以理解为这个是一个对别人心理和思维上的控制呢?

是的,你的理解是正确的。社会工程学确实主要依赖于对人类心理和行为的操控。在社会工程学中,攻击者通常利用以下心理学和思维上的特征来操控目标:

### 1. **信任与权威**

– **信任**:攻击者往往伪装成受害者熟悉或信任的人或机构,例如伪装成银行职员、公司员工或朋友。人们对信任对象更容易放松警惕,从而更可能泄露敏感信息或执行特定操作。

– **权威**:通过冒充具有权威的人或机构,攻击者可以利用目标对权威的尊重和服从来获取信息或执行命令。例如,伪装成上级要求员工提供密码。

### 2. **紧迫感和压力**

– **紧迫感**:攻击者可能制造紧急情况或施加压力,例如声称账户存在安全问题,要求目标立即行动。这种紧迫感使目标在没有充分考虑的情况下做出反应,从而容易落入陷阱。

– **恐惧**:通过制造恐惧或威胁,攻击者可以迫使目标迅速做出决定,通常是为了避免假设中的不利后果,例如声称账户将被冻结或存在安全漏洞。

### 3. **社会规范与惯例**

– **社会规范**:人们通常会遵循社会规范和惯例,特别是在与陌生人或不熟悉的情况交往时。攻击者利用这些规范来设计攻击,例如伪装成客服人员进行身份验证。

– **一致性**:人们倾向于保持一致性,即如果他们已经承诺或做出某种决定,往往会按照之前的承诺行动。攻击者可能利用这种倾向来获取进一步的信息或执行更多操作。

### 4. **好奇心与利己**

– **好奇心**:攻击者可能利用受害者的好奇心来引诱他们点击链接或下载附件。例如,通过伪装成令人感兴趣的内容(如抽奖通知或热门新闻)来吸引点击。

– **自利**:人们对可能带来个人利益的机会通常会表现出兴趣。攻击者可以利用这一点,例如提供虚假的奖品或优惠,诱使受害者提供个人信息。

### 5. **社会认同**

– **社会认同**:人们倾向于遵循群体行为或被他人接受的做法。攻击者可能利用这一点,通过伪装成公司内部人员或团体中的“常规”行为来获取信息或访问权限。

### 防范社会工程学攻击的建议

1. **提高意识**:教育个人和员工关于社会工程学的常见手法和心理学基础,增强警惕性。

2. **验证身份**:在处理敏感信息或接收请求时,始终核实请求者的身份,特别是当请求方式不寻常时。

3. **使用双重验证**:对于重要账户和操作,启用双重身份验证(2FA),增加额外的安全层。

4. **保持警惕**:对任何突发的、要求立即行动的请求保持怀疑,不轻易点击不明链接或下载不明附件。

社会工程学通过对人的心理和行为的操控,利用信任、紧迫感、社会规范等心理因素来实施攻击。理解这些原理可以帮助我们更好地识别和防范社会工程学攻击。